Вы находитесь в разделе Типовых решений систем безопасности

Чем умней система, тем изобретательнее взломщик

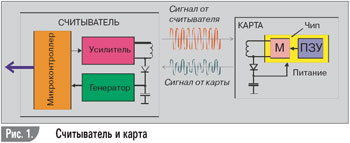

Последние два десятилетия прошедшего столетия были ознаменованы появлением технологии, которая получила название proximity (дословно "ближний, близкий"), т.е. технологии бесконтактной идентификации. С развитием технологии и внедрением ее в разнообразные сферы жизни появились стандарты, изменилась терминология. Теперь технология носит название RFID (radio frequency identification) и включает системы малой дальности (порядка 10 см) - proximity и системы средней дальности (порядка 1 м) - vicinity, что и закреплено в стандартах ISO/IEC. Мы остановимся подробно на одном из аспектов применения RFID, а именно - идентификации личности при доступе к информации или на объекты, т.е. в системах контроля и управления доступом (СКУД). Вначале был serial number... Еще лет десять назад казалось, что в отличие от штрихового кода или карты с магнитной полосой, которые может подделать и школьник, proximity-карту с уникальным номером подделать практически невозможно. но в то время так же не имелось в широкой продаже микроконтроллеров фирмы MicroChip в миниатюрном 8-выводном корпусе, работающих от напряжения 2,5 В при мизерном энергопотреблении. Но не стоит забегать вперед, изучим сначала работу пары "считыватель - карта" (рис. 1).

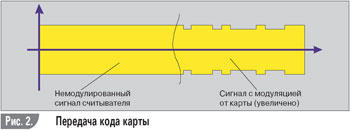

Считыватель в такой системе непрерывно излучает энергию в виде немодулированных (а значит, и не несущих никакой информации) высокочастотных колебаний. Это обеспечивается генератором считывателя. При поднесении карты на довольно близкое расстояние к считывателю выпрямленного напряжения от сигнала считывателя становится достаточно для того, чтобы начал работать чип карты. Чип начинает модулировать сигнал считывателя путем шунтирования катушки (обмотки) контура карты. Поскольку резонансные контуры считывателя и карты на близком расстоянии влияют друг на друга, этот модулирующий сигнал появляется и на контуре считывателя, откуда он через детектор и усилитель поступает на микроконтроллер, который декодирует сигнал от карты и выдает его наружу (например, на контроллер системы доступа в формате wiegand). Сигнал считывателя без карты и "в присутствии" карты показан на рис. 2. При поднесении карты считыватель "бикает" и затем замолкает, пока не будет поднесена другая карта или та же, но с некоторым промежутком во времени. Кажется, что м. считывателем и картой состоялся своеобразный "диалог". На самом деле карта работает все время, пока находится в поле действия считывателя, но, определив один раз номер карты и выдавшего на контроллер, считыватель "ждет ", когда появится карта с другим номером, а данный номер теперь игнорирует.

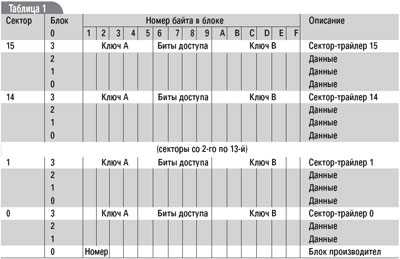

Утверждение о том, что подделка proximity-карты практически невозможна, базировалось на том факте, что даже при амплитудной модуляции - самом простом из используемых способов - обнаружить ее стандартными измерительными приборами крайне сложно: глубина модуляции составляет доли процента. А карты таких производителей, как HID и Indala, используют и более сложные способы модуляции, что мешает их разглядеть простыми средствами (но не может скрыть от зоркого взгляда профессионала). На самом деле для подделки proximity-карты при современном уровне развития техники требуется совсем немногое. Сложнее всего прочитать код, но в данном случае выход подсказывает сама технология дистанционного считывания: необходим просто карманный вариант считывателя с батарейным питанием, который прочитает карты прямо в кармане жертвы и запомнит код для дальнейшего использования. Следующий шаг - это изготовление дубликата карты. Для этого понадобится паяльник и несколько электронных компонентов, которые можно приобрести в магазинах "Чип и дип" или на радиорынке. Вместо чипа карты-оригинала берется микроконтроллер ценой в 1 доллар, в него заносится прошивка (программа), в точности имитирующая код карты, которая подделывается, после чего вся конструкция соответственно упаковывается. ...а потом был MIFARE® Как же в таком случае защитить средства авторизации? Решением проблемы явилась карта MIFARE®, выпущенная в 1994 году фирмой Philips. Карту было предложено использовать, в первую очередь, в качестве транспортных проездных документов. А поскольку было ясно, что простота ее подделки повлечет массовые хищения, в карту ввели серьезную систему криптозащиты. Фирменный алгоритм, используемый в этих картах, называется Cripto1. Он основан на стандартном механизме криптографии - технологии открытого и закрытого ключа, причем длина закрытого ключа составляет 6 байт (или 48 бит), что соответствует 248 или примерно 280 триллионам (!) комбинаций. Распространенность карт MIFARE® привела к тому, что крупнейшие производители считывателей стали выпускать на рынок версии продуктов, поддерживающие этот стандарт. Если бы не ограничения серийных контроллеров СКУД, из данного типа карт можно было бы извлечь намного больше пользы. Но, к сожалению, стандартный контроллер умеет только получать код и интерпретировать права владельца карты в системе - ни о каком диалоговом режиме здесь говорить не приходится. но уже то, что принцип. возможность простого изготовления дубликата карты практически полностью исключается, можно считать большим шагом вперед в части защищенности системы СКУД в целом. О том, как работают считыватели СКУД с картами MIFARE®, немного позже. А сейчас ознакомимся с другими решениями в области бесконтактной идентификации. ... и другие Оказывается все многообразие идентификаторов на на данный момент (по крайней мере, для наиболее распространенного частотного диапазона 13,56 МГц) сводится к трем стандартам: ISO 14443 формата А и В и ISO 15693. Формат ISO 14443 A стандартизирует идентификаторы, работающие при 100%-ной модуляции несущей считывателя с весьма быстрым битовым механизмом антиколлизии. Карты MIFARE® соответствуют именно этой части стандарта, правда, только до уровня 3 (уровень 4 стандарта относится уже к прикладному уровню приложений и мало связан с применением карт в СКУД). Формат ISO 14443 B отличается 10%-ной модуляцией несущей считывателя, более медленным механизмом антиколлизии на основе временных слотов и имеет физический протокол, практически повторяющий протокол контактных smart-карт по ISO 7816. Стандарт ISO 15693 предназначен не столько для карт, сколько для меток с увеличенным относительно proximity-карт расстоянием считывания, но на этой основе производятся и стандартные по размерам пластиковые карты. В настоящее время практически все производители карт и меток придерживаются норм указанных стандартов. Особенно удобно это производителям считывателей, поскольку для идентификации по серийному номеру карты достаточно знания нижних уровней протоколов по данным стандартам, которые выдерживаются всеми производителями полностью. но если требуются многозначительные механизмы защиты, приходится обращаться к производителю карт за конфиденциальной информацией. От теории к практике изучим теперь конкретный случай работы карты MIFARE®, а точнее наиболее распространенного ее варианта - MIFARE Standard 1 К1. Существуют также карты с объемом памяти 4 килобайта (4К). В табл. 1 отражена внутренняя структура данных карты (секторы со 2-го по 13-й не показаны, поскольку они идентичны остальным).

Как видно из таблицы, вся память карты поделена на 16 одинаковых по размеру секторов по 64 байта каждый., каждый сектор поделен на 4 блока, причем последний блок содержит ключи и правила доступа к сектору, что позволяет использовать карту в 16 различных непересекающихся приложениях. За счет того, что каждое приложение "знает" только свои ключи доступа, другие секторы карты ему недоступны. Назначение ключей для каждого сектора определяют биты доступа, что позволяет разделить права на чтение и запись различным субъектам даже в рамках одного приложения. Байты с нулевого по третий нулевого блока нулевого сектора содержат уникальный серийный номер карты, который используется в простейшем случае как номер стандартной proximity-карты. Доступ к нему открыт, и в этом смысле карты MIFARE® защищены не более, чем другие. При защищенном доступе алгоритм использования карты таков: под систему доступа занимается один из свободных секторов. Производитель считывателей назначает секретный ключ, который заносится в соответствующий сектор карты и программируется в считыватели при производстве. В цикле работы считыватель пытается получить доступ к назначенному сектору карты с секретным ключом, и если последний подходит, то считывается записанная в сектор информация, которая является аналогом серийного номера. Если доступ получен, карта признается считывателем "своей". Кроме того, поскольку карта перезаписываемая, пользователь (при наличии поддержки таких функций в системе) может сам программировать номера, которые будут выдаваться считывателем при работе. За счет этого можно обеспечить удовлетворение специфическим требованиям, например, чтобы все карты в системе имели последовательные номера, специфический код facility, чтобы номера находились в определенном диапазоне и так далее. Принципиально можно даже эмитировать карты с одинаковыми номерами. Однако... Дотошный читатель может обнаружить в описанном механизме существенный изъян: если считыватель использует для связи с контроллером стандартный интерфейс wiegand, то, не имея возможности сделать дубликат карты, злоумышленник может добраться до проводов, идущих от считывателя к контроллеру. Об этом даже никто не узнает -практически ни один считыватель не имеет тампера на отрыв от стены. Устройство интерфейса wiegand позволяет подключиться к линиям данных параллельно без вреда для системы, а передать в данном формате трехбайтовый код (для случая wiegand 26 бит) сможет и начинающий радиолюбитель2. Вместо заключения Если спроецировать все вышесказанное на рынок систем безопасности, то можно спрогнозировать следующие тенденции:

1 IK-это объем внутренней энергонезависимой памяти (EEPROM), равный 1 килобайту. 2 На российском рынке, правда, имеется одна система доступа с собственным интерактивным протоколом, который значительно усложнит задачу имитации считывателя, но в силу того, что статья не рекламная, мы не будем называть эту систему. Независимый эксперт

Читайте далее:  Да не оСКУДеет рука маркетолога Да не оСКУДеет рука маркетолога Оценка и обеспечение эфф. функционирования биометрического контроля в СКУД. Продолжение темы Оценка и обеспечение эфф. функционирования биометрического контроля в СКУД. Продолжение темы Особенности взаимодействия оператора с информационно-управленческим каналом СКУД Особенности взаимодействия оператора с информационно-управленческим каналом СКУД Удостоверению личности Удостоверению личности Программное обеспечение: профессиональный подход, универсальное решение Программное обеспечение: профессиональный подход, универсальное решение RFID-технология в автомобильных СКУД RFID-технология в автомобильных СКУД RFID-технологии в системе здравоохранения Великобритании RFID-технологии в системе здравоохранения Великобритании Роль СКД "СШС-офис" в информационной системе предприятия Роль СКД "СШС-офис" в информационной системе предприятия Сделано в России? Сделано в России? Шлюзовые кабины: в банке и офисе Шлюзовые кабины: в банке и офисе СКУД и смежные сегменты рынка СКУД и смежные сегменты рынка Современные технологии радиочастотной идентификации Современные технологии радиочастотной идентификации Стационарные металлодетекторы: осознанный выбор Стационарные металлодетекторы: осознанный выбор Cиcтeмa контроля доступа Keni Systems Cиcтeмa контроля доступа Keni Systems Считыватели меток для транспорта и логистики Считыватели меток для транспорта и логистики |